Ransomware Petya atakuje! Sparaliżowane pół Europy

Historia lubi się powtarzać. Nie tak dawno temu byliśmy świadkami jak spustoszenie na całym świecie czynił ransomware WannaCry. Jego ofiarami miało paść ponad 400 000 komputerów, a paraliżowi uległy wtedy m.in. banki, porty lotnicze czy szpital.. Jeśli ktoś miał nadzieję, że wystarczy poważnych ataków na jeden kwartał, to mamy złą wiadomość. Po sieci krąży kolejny groźny ransomware - Petya. Sparaliżowanych zostało już wiele firm i instytucji państwowych na terenie całej Europy, a końca tej zawieruchy nie widać. Najgorsze jest to, że o samym malware wiadomo póki co niewiele, choć pojawiły się już pierwsze informacje o tym jak można się przed nim uchronić.

Historia lubi się powtarzać. Nie tak dawno temu byliśmy świadkami jak spustoszenie na całym świecie czynił ransomware WannaCry. Jego ofiarami miało paść ponad 400 000 komputerów, a paraliżowi uległy wtedy m.in. banki, porty lotnicze czy szpital.. Jeśli ktoś miał nadzieję, że wystarczy poważnych ataków na jeden kwartał, to mamy złą wiadomość. Po sieci krąży kolejny groźny ransomware - Petya. Sparaliżowanych zostało już wiele firm i instytucji państwowych na terenie całej Europy, a końca tej zawieruchy nie widać. Najgorsze jest to, że o samym malware wiadomo póki co niewiele, choć pojawiły się już pierwsze informacje o tym jak można się przed nim uchronić.

Nie wiadomo w jaki sposób Petya atakuje komputery, więc nie znamy także skutecznych narzędzi do obrony. Sytuacja jest poważna.

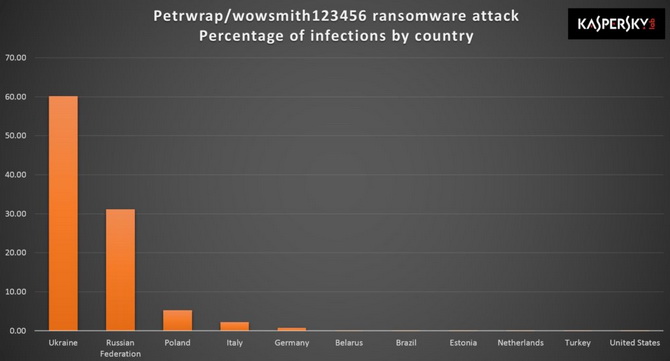

Pierwsze doniesienia ataku dotarły do nas z Ukrainy. To zresztą tam Petya wyrządziła póki co największe spustoszenie. Na liście tamtejszych ofiar znajdziemy m.in. kijowskie metro, Ukrenergo (jeden z największych dostawców energii elektrycznej) czy instytucje rządowe. Lista jest dużo, dużo dłuższa. Oczywiście na drodze oczywistych skojarzeń jedna z pierwszych hipotez co do pochodzenia ransomware wskazywała na Rosję. Jak się jednak okazuje, był to najprawdopodobniej mylny trop, bowiem niedługo później zaczęły nas dochodzić informacje o zainfekowanych komputerach na terenie innych państw europejskich. Ofiarami padł sprzęt należący między innymi do duńskiej firmy Maersk, a także... rosyjskiego Rosneftu. Są też doniesienia o infekcjach na terenie Polski, więc także tutaj nie można czuć się bezpiecznie.

Złośliwy ransomware WannaCry zbiera żniwo na całym świecie

Do ataku na komputery wykorzystywana jest nowa wersja ransomware Petya. Po zainfekowaniu komputera malware najpierw zajmuje partycję MBR (Master Boot Record) odpowiedzialną za uruchamianie systemu Windows. Przy następnym uruchomieniu systemu oczom użytkownika ukazuje się komunikat skanowaniu dysku twardego przez program CHKDSK. W tym momencie następuje szyfrowanie plików. Po przejściu do kolejnego ekranu pojawia się już jedynie informacja o ataku oraz konieczności zapłaty równowartości 300 dolarów w Bitcoinach na oznaczony portfel. W chwili pisania tego tekstu w historii transakcji widniało już 20 wpłat, co daje blisko 20 000 złotych.

System Windows 10 S okazuje się podatny na ransomware

Nie wiadomo na chwilę obecną jaki dokładnie jest wektor ataku. Prawdopodobnie tak samo jak w przypadku WannaCry do ataków wykorzystywana jest podatność EternalBlue, jednak tym razem nawet komputery z zainstalowanym Windowsem 10 i odpowiednią łatką nie są bezpieczne. Dlaczego? Ponieważ Petya korzysta z narzędzi WMIC i PSEXEC, dzięki czemu po zainfekowaniu pierwszego komputera w danej sieci może szybko rozprzestrzenić się na inne. Na całe szczęście w razie ataku istnieje sposób na zabezpieczenie danych. Ransomware przed ich zaszyfrowaniem doczekuje 30-40 minut, dzięki czemu jest czas na wykonanie kopii. Szyfrowane nie są także dyski zewnętrzne oraz dodatkowe. Na razie brak jest sposobu na odszyfrowanie plików w razie skutecznego ataku, jednak sprawa jest rozwojowa i nowe informacje pojawiają się cały czas. Jeśli tylko dowiemy się czegoś więcej, będziemy informować.

Nowy wirus zamienia Raspberry Pi w koparkę do kryptowalut

Aktualizacja: 28 czerwca 2016 - 11:00

Od czasu napisania powyższej informacji w sprawie pojawiło się kilka nowych informacji. Przede wszystkim udało się ustalić w jaki sposób wirus się rozprzestrzenia. Wykorzystane w tym celu zostało popularne na Ukrainie oprogramowanie do zarządzania dokumentami M.E.doc. Hakerom udało się na serwerze podmienić plik aktualizacji programu na zawirusowany. W ten sposób ransomware trafiał do sieci danej firmy lub instytucji, skąd zaczynał się rozprzestrzeniać korzystając zarówno z podatności wykorzystywanych przez WannaCry, jak i poprzez przechwytywanie haseł do kontrolerów domeny. To ostatnie sprawia, że są na niego podatne także komputery posiadające najnowsze łatki bezpieczeństwa. Jest jednak dobra wiadomość. Udało się znaleźć sposób na zabezpieczenie się przed Petyą. W lokalizacji "C:\Windows\" wystarczy utworzyć plik "perfc" (bez żadnego rozszerzenia). Ransomware po zainfekowaniu komputera skanuje dysk w poszukiwaniu właśnie tego pliku. Jeśli go znajdzie, nie rozpoczyna szyfrowania. Niestety gorszą wiadomość mamy dla osób, których komputery już zostały zainfekowane. Na chwilę obecną nawet zapłata okupu nie pozwoli odzyskać danych, ponieważ skrzynka pocztowa przestępców została zablokowana przez nadgorliwych administratorów serwera pocztowego.

Powiązane publikacje

NVIDIA Nemotron 3 Nano Omni łączy obraz, dźwięk i tekst. Firma celuje w tańsze oraz szybsze wdrożenia AI

5

Fedora 44 wydana: nowy GNOME, KDE Plasma i włączony NTSYNC. Lepsza wydajność w grach Steam przez Wine i Proton

34

Notepad++ trafił na macOS. Natywna wersja popularnego notatnika z Windowsa już dostępna dla komputerów od Apple

24

Pełna kontrola nad aktualizacjami w Windows 11? Testerzy już mogą sprawdzić, jak wkrótce będzie wyglądać system Microsoftu

27

![Ransomware Petya atakuje! Sparaliżowane pół Europy [1]](https://www.purepc.pl/image/news/2017/06/27_ransomware_petya_atakuje_sparalizowane_pol_europy_0.jpg)

![Ransomware Petya atakuje! Sparaliżowane pół Europy [2]](https://www.purepc.pl/image/news/2017/06/27_ransomware_petya_atakuje_sparalizowane_pol_europy_1.jpg)

![Ransomware Petya atakuje! Sparaliżowane pół Europy [3]](https://www.purepc.pl/image/news/2017/06/27_ransomware_petya_atakuje_sparalizowane_pol_europy_2.jpg)