Equation Group infekowała firmware dysków twardych i płyty CD

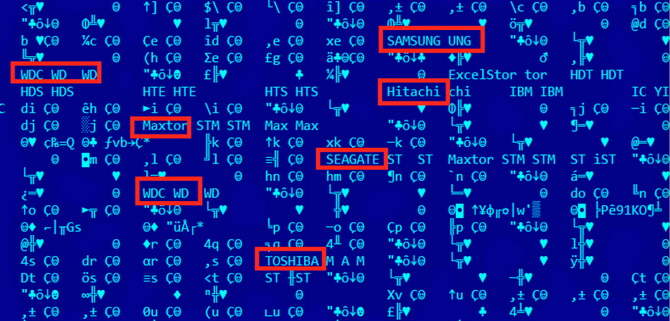

Doskonale wiadomo, że pomysłowość cyberprzestepców nie zna praktycznie granic, jednak ten przypadek przekracza wszelkie wyobrażenia ;-). Jak wiadomo, inwigilacja jest obecna praktycznie na każdym kroku, począwszy od systemów operacyjnych, a skończywszy na urządzeniach mobilnych oraz nowoczesnych telewizorach. Dodatkowo każdy patrzy na ręce drugiej osobie i w dzisiejszym świecie nawet sojusznikom nie można do końca ufać. Firma Kaspersky opublikowała ciekawy raport, z którego możemy się dowiedzieć, iż grupa o nazwie Equation Group (nazwa została nadana przez firmę Kaspersky) infekowała firmware dysków twardych wszystkich znanych producentów - problem dotyczył produktów Western Digital, Seagate, Toshiba, IBM, Micron i Samsung. Akcja o nazwie GrayFish polegała na tym, aby oryginalne wewnętrzne oprogramowanie dysku twardego zostało podmienione w taki sposób, aby nie uszkodzić urządzenia, nie przerwać jego pracy oraz zabezpieczyć złośliwy kod przed usunięciem w wyniku formatowania dysku.

Doskonale wiadomo, że pomysłowość cyberprzestepców nie zna praktycznie granic, jednak ten przypadek przekracza wszelkie wyobrażenia ;-). Jak wiadomo, inwigilacja jest obecna praktycznie na każdym kroku, począwszy od systemów operacyjnych, a skończywszy na urządzeniach mobilnych oraz nowoczesnych telewizorach. Dodatkowo każdy patrzy na ręce drugiej osobie i w dzisiejszym świecie nawet sojusznikom nie można do końca ufać. Firma Kaspersky opublikowała ciekawy raport, z którego możemy się dowiedzieć, iż grupa o nazwie Equation Group (nazwa została nadana przez firmę Kaspersky) infekowała firmware dysków twardych wszystkich znanych producentów - problem dotyczył produktów Western Digital, Seagate, Toshiba, IBM, Micron i Samsung. Akcja o nazwie GrayFish polegała na tym, aby oryginalne wewnętrzne oprogramowanie dysku twardego zostało podmienione w taki sposób, aby nie uszkodzić urządzenia, nie przerwać jego pracy oraz zabezpieczyć złośliwy kod przed usunięciem w wyniku formatowania dysku.

Nie ważne z jakiego systemu korzystasz, gdyż bardzo wiele zależy od firmware urządzeń.

Sposób wprost genialny – użytkownik komputera w żaden sposób nie mógł się dowiedzieć o podmianie firmware, dodatkowo złośliwe oprogramowanie mogło ponownie zainfekować komputer tuż po reinstalacji systemu, gdyż było odporne na operację formatowania. Przygotowanie takiego szkodnika wymaga doskonałej wiedzy na temat oprogramowania wbudowanego w dyski twarde, albo... kodu źródłowego, który mógł zostać pozyskany bezpośrednio od korporacji zajmujących się produkcją dysków twardych. W jaki sposób tego dokonano? Tego nie wiadomo – producenci mogli zostać zmuszeni do oddania kodu źródłowego, mogli go oddać dobrowolnie, ewentualnie został wykradziony.

Aktualnie Western Digital, Seagate i Micron twierdzą, że nie miały o tej operacji bladego pojęcia, zaś Toshiba i Samsung odmawiają komentarza w tej sprawie. Jeszcze ciekawiej prezentuje się atak z wykorzystaniem płyt CD. Raport Kasperskiego opisuje przypadek, gdzie jeden z naukowców (więcej danych nie podano) pojawił się na konferencji w Houston w 2009 roku. Po jej zakończeniu pocztą przyszła paczka zawierająca płytę CD, na której znajdowały się zdjęcia z konferencji oraz... 3 exploity z czego dwa były 0-day’ami. W jaki sposób płyta mogła zostać zainfekowana?

Bardzo możliwe, że paczka została po drodze przechwycona i zostało na nią dograne odpowiednie złośliwe oprogramowanie. Czy skala tego procederu była duża? Według raportu celami ataku były następujące instytucje:

- rządy

- media

- instytucje finansowe

- aktywni islamiści

- firmy lotnicze, energetyczne i wydobywcze

- telekomunikacyjne

Na liście znajdują się organizacje z 30 krajów, na szczęście bez Polski. Ślad grupy Equation w pewnym momencie się urywa – nie wykryto żadnych nowych ataków już od 2014 roku. Czy ta grupa ma związek z NSA? Odpowiedzcie sobie sami na to pytanie.

Źródło: Kaspersky

Powiązane publikacje

WhatsApp Plus - testowa subskrypcja dla komunikatora od firmy Meta. Sprawdź, co wprowadza i ile kosztuje

26

Rodzice mogą całkowicie wyłączyć YouTube Shorts swoim dzieciom. Nowe funkcje limitu czasu na platformie Google

35

Masz żenujący adres w Gmailu sprzed lat? Google w końcu daje możliwość naprawy cyfrowego wizerunku, ale jest haczyk

12

Sporo nowości na WhatsApp dla Androida i iOS. Komunikator Mety ułatwi porządki i kopiowanie czatów między systemami

29