Laptopy Lenovo mogą rejestrować wciskane klawisze

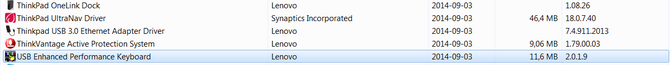

Firma Lenovo zajmująca się głównie produkcją notebooków zrobiła niezłe zamieszanie aplikacją Superfish, która była domyślnie instalowana na niektórych urządzeniach. To oprogramowanie nie tylko potrafiło wyświetlać własne rekamy na różnych stronach internetowych, ale również posiadało swój własny certyfikat SSL w systemie. Firma postanowiła ostro zareagować i na swojej firmowej witrynie internetowej zaprezentowała jak można usunąć feralną aplikację oraz certyfikat, dodatkowo udostępniła specjalny program, który te wszystkie kroki wykona automatycznie za nas. Okazuje się jednak, że to nie koniec problemów, ponieważ na światło dzienne wyszła nowa afera, na szczęście nie tak groźna jak ta ostatnia. Niektóre laptopy Lenovo mogą posiadać zainstalowaną aplikację o nazwie USB Enhanced Performance Keyboard w wersji 2.0.1.9, która rejestruje informacje na temat wciśniętych przez nas przycisków na klawiaturze.

Firma Lenovo zajmująca się głównie produkcją notebooków zrobiła niezłe zamieszanie aplikacją Superfish, która była domyślnie instalowana na niektórych urządzeniach. To oprogramowanie nie tylko potrafiło wyświetlać własne rekamy na różnych stronach internetowych, ale również posiadało swój własny certyfikat SSL w systemie. Firma postanowiła ostro zareagować i na swojej firmowej witrynie internetowej zaprezentowała jak można usunąć feralną aplikację oraz certyfikat, dodatkowo udostępniła specjalny program, który te wszystkie kroki wykona automatycznie za nas. Okazuje się jednak, że to nie koniec problemów, ponieważ na światło dzienne wyszła nowa afera, na szczęście nie tak groźna jak ta ostatnia. Niektóre laptopy Lenovo mogą posiadać zainstalowaną aplikację o nazwie USB Enhanced Performance Keyboard w wersji 2.0.1.9, która rejestruje informacje na temat wciśniętych przez nas przycisków na klawiaturze.

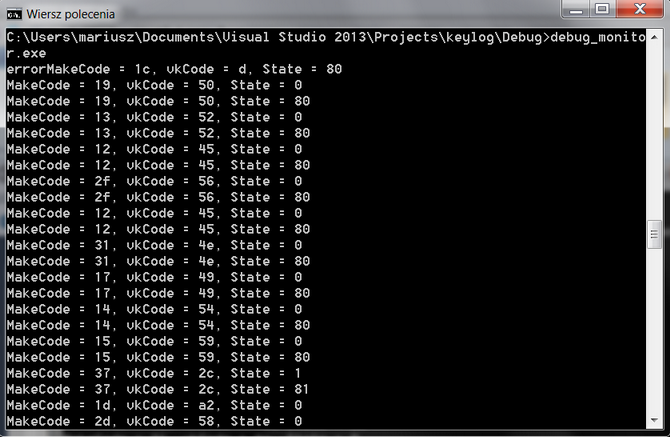

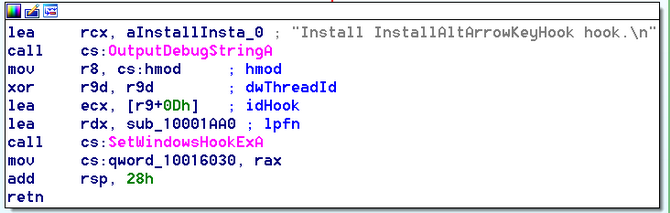

Na szczęście sama aplikacja jak i inne programy domyślnie zainstalowane na komputerze nie zapisują ani też nie wysyłają tych newralgicznych danych, jednak tego typu informacja może znacznie ułatwić życie cyberprzestępcom. Wspomniana aplikacja przechwytuje uderzenia przy pomocy funkcji API o nazwie OutputDebugString() i przez to dowolna aplikacja uruchomiona w systemie może odczytywać dane, które zostały zebrana w ramach tej funkcji.

Po co tego typu funkcjonalność? Przez przypadek, czy celowo?

W takiej sytuacji cyberprzestępcy muszą stworzyć tylko jedną aplikację, która będzie zbierać odpowiednie dane, ponieważ program odpowiedzialny za przychwytywanie wciśniętych klawiszy jest domyślnie zainstalowany w systemie. Odkrywcy tej „funkcjonalności” napisali specjalny program, dzięki któremu możemy sprawdzić jak działa przechwytywanie znaków w praktyce, a jej kod źródłowy znajdziecie na tej stronie internetowej.

Podkreślamy – nie jest to keylogger z prawdziwego zdarzenia, ponieważ nie zapisuje (na dysku) oraz nic nie wysyła i inne aplikacje domyślnie zainstalowane w systemie również nie posiadają tego typu funkcjonalności.

Źródło: Malware Prevenity

Powiązane publikacje

AI miało pomóc programistom, a skasowało dane firmy w 9 sekund. Potem zaczęło się 30 godzin ratowania biznesu

23

Złośliwe wydanie elementary-data trafiło do PyPI. Błąd w GitHub Actions otworzył drogę do kradzieży tokenów i kluczy

2

Microsoft poza harmonogramem łata lukę w ASP.NET Core dla Linux i macOS. Problem siedział w Data Protection

11

Cisco IMC i NFVIS z krytyczną podatnością. Polska administracja zaleca natychmiastowy update lub wyłączenie sprzętu

22