Samsung KNOX. Poradnik jak zadbać o bezpieczeństwo danych

- SPIS TREŚCI -

- 0 - Samsung KNOX: Mobilna platforma dla bezpieczeństwa danych

- 1 - Omówienie poszczególnych edycji Samsung KNOX

- 2 - Urządzenia wspierające Samsung KNOX

- 3 - Samsung KNOX od strony technicznej

- 4 - Instalacja i konfiguracja aplikacji My KNOX

- 5 - Pierwsze kroki z oprogramowaniem Samsung KNOX

- 6 - Tworzenie konta Samsung i instalacja aplikacji w obszarze KNOX

- 7 - Kilka słów na temat interfejsu WWW

- 8 - Opis kilku niedociągnięć Samsunga KNOX

- 9 - Podsumowanie - czy warto korzystać z Samsung KNOX?

Samsung KNOX od strony technicznej

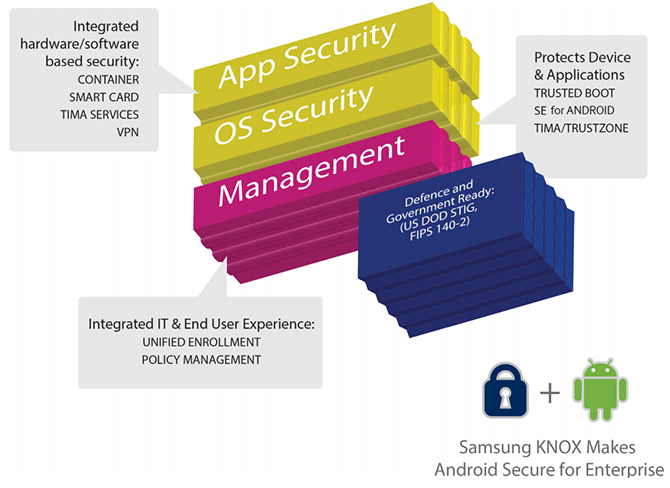

Przyszła pora na kilka faktów ukazujących Samsung KNOX od strony technicznej. Jak już wcześniej wspomnieliśmy, KNOX jest rozwiązaniem poprawiającym bezpieczeństwo urządzeń Samsunga z systemem Android ze średniej i wysokiej półki. Po aktualizacji do wersji 4.3 Jelly Bean z KNOXa skorzystać mogą wszyscy posiadający modele smartfonów począwszy od Galaxy S3, przez tablet Galaxy Tab 3 7.0, skończywszy na najnowszych flagowcach w postaci Galaxy Note 4 oraz Galaxy NotePro 12.2 (pomijając platformy iOS i rozwiąnia oparte na Androidzie innych producentów). Fabryczna instalacja Androida na tych urządzeniach umożliwi dostęp do kilkupoziomowej architektury zabezpieczeń składających się na całą platformę Samsung KNOX. To określenie „kilkupoziomowa” oznacza tu ni mniej, ni więcej zapewnienie możliwe jak najlepszej ochrony smartfona czy tabletu praktycznie od samego procesu bootowania systemu operacyjnego aż do uruchamiania konkretnych aplikacji przez użytkownika. Kluczowymi elementami składającymi się na ten wielowarstwowy model zabezpieczeń są: Secure Boot, Trusted Boot, SE for Android, TIMA, a także KNOX Container. Dodatkowo, dla biznesu skierowane są usługi integracji urządzeń mobilnych z firmową infrastrukturą MDM (Mobile Device Management), co pozwala na zdalne nimi zarządzanie. Jak będziemy mogli zauważyć, w niektórych aspektach działania Samsung KNOX bardzo przypomina mechanizm zabezpieczeń platformy/aplikacji implementowany przez moduł TPM dla komputerów stacjonarnych.

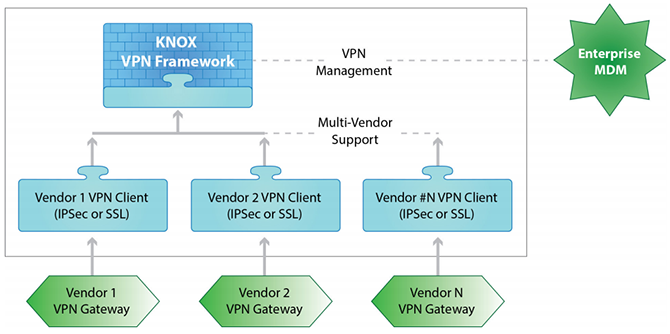

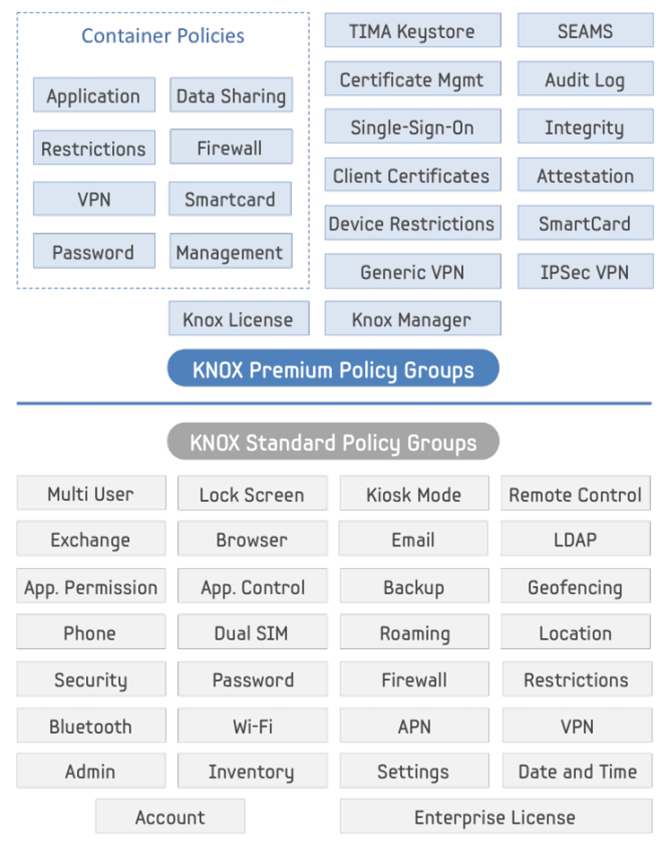

Aktualną główną gałęzią oprogramowania Samsung KNOX jest wersja 2.0. Pojawiło się w niej kilka nowości w stosunku do poprzedniej rewizji. Obejmują one usprawnienia z zakresu bezpieczeństwa, z których największe korzyści odniosą przedsiębiorstwa. Wśród najważniejszych nowości wymienić należy SE for Android dla oprogramowania firm trzecich, a także usprawnione rozwiązania bazujące na TrustZone w postaci kontenera kluczy KeyStore, funkcji zarządzania certyfikatami klienckimi (CCM) i szyfrowanie danych na urządzeniu. Ponadto, usprawniono kontrolę nad jądrem systemu poprzez dodanie monitorowania w czasie rzeczywistym, ulepszono sam kontener KNOX w zakresie oferowanych reguł bezpieczeństwa i intuicyjności transferu danych, a także dodano obsługę klientów VPN firm trzecich (także z SSL) i kart inteligentnych SmartCard.

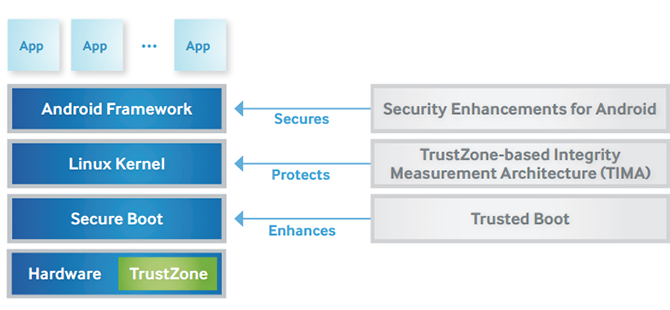

Pierwszą warstwą ochronną wchodzącą w skład trójwarstwowego modelu zabezpieczeń Samsung KNOX są tzw. zabezpieczenia platformy (Platform Security). W ich skład wchodzi wspomniana cztery akapity wcześniej „czwórka” w postaci Secure Boot, Trusted Boot, SE for Android i TIMA. Jeśli chodzi o pierwszy element, czyli Secure Boot, to wraz z Trusted Boot stanowi on podstawowy mechanizm zabezpieczeń mający na celu ochronę przed załadowaniem do pamięci RAM urządzenia nieautoryzowanej wersji systemu Android. W ładowaniu tego OS może brać udział kilka tzw. bootloaderów. Cała idea zabezpieczeń polega tu na tym, że każdy z nich po wykonaniu swojej roboty kryptograficznie weryfikuje następny w kolejce do załadowania. Jeśli weryfikacja ta się nie powiedzie, proces ładowania systemu jest zatrzymywany. Działa to jednak tylko do momentu wczytania bootloadera inicjującego ładowanie samego jądra systemu Android. Aby więc zwiększyć poziom ochrony, Samsung wprowadził funkcję Trusted Boot. Jej zadaniem jest zapisywanie stanu poszczególnych bootloaderów. Aplikacje KNOX wykorzystują zapisany stan do weryfikacji czy ostatecznie sam kernel nie został w żaden sposób zmodyfikowany i na tej podstawie podejmują decyzję np. co do umożliwienia dostępu do bezpiecznego kontenera KNOX. Firma Samsung zastosowała dodatkowo rozwiązanie, które jest solą w oku dla wszystkich pragnących modyfikować swoje smartfony czy tablety poprzez wgrywanie tzw. custom ROMów. Do tej pory przeważnie mieliśmy do czynienia z sytuacją, że w przypadku konieczności oddania uszkodzonego urządzenia do naprawy gwarancyjnej wystarczyło wgrać ROM w fabrycznej wersji, by nie mieć jakichkolwiek problemów. Serwis nie miał więc możliwości zweryfikowania, że nieautoryzowana ingerencja w oprogramowanie miała wcześniej miejsce. Wraz z wprowadzeniem KNOXa Samsung zdecydował się na dość kontrowersyjne rozwiązanie, aby tą swoistą „lukę” załatać. Na czym ono polega? Otóż, jeśli podczas startu urządzenia mechanizm Trusted Boot nie jest w stanie zweryfikować jądra systemu, zmianie ulega tzw. flaga KNOX (wartość jej zmienia się z 0x0 na 0x1). Szkopuł w tym, że na chwilę obecną nie ma możliwości jej „ręcznej” modyfikacji, gdyż zapisywana jest ona w pamięci OTP NVM, a więc takiej, w której każdy bit da się zapisać tylko i wyłącznie jeden raz.

Niemniej ważne dla zachowania integralności danych są pozostałe dwie funkcje – Security Enhancements for Android oraz rozwiązanie o nazwie TIMA. W przypadku tego pierwszego, mamy tu do czynienia ze swoistymi listami kontroli dostępu do aplikacji uruchamianymi w systemie Android. SE for Android zostało wprowadzone do systemu przez Google wraz z wersją 4.4 KitKat. W domyślnej wersji wszystkich domen zabezpieczeń jest nieco ponad 40. Firma Samsung usprawniła to rozwiązanie rozszerzając liczbę tych domen do ponad 100, z których wszystkie wymuszają stosowanie polityk bezpieczeństwa dostępu MAC z modułu bezpieczeństwa SELinux. TIMA z kolei (TrustZone-based Integrity Measurements Architecture) służy do weryfikacji integralności jądra Androida. W czasie rzeczywistym weryfikowane są obszary pamięci, w których rezyduje jądro systemu pod kątem modyfikacji przez złośliwe oprogramowanie. Oprócz mechanizmów zabezpieczeń platformy sprzętowej, na której działa system Android, Samsung KNOX zapewnia również środki ochrony danych, z których korzystają poszczególne aplikacje uruchamiane na urządzeniu. Pierwszym z nich są usługi bazujące na architekturze TIMA: CCM i KeyStore. TIMA CCM (Client Certificate Management) oferuje wszystko to, co związane w jakimkolwiek stopniu z cyfrowymi certyfikatami wykorzystywanymi szyfrowania, deszyfrowania czy podpisywania danych w ramach KNOX. Wszystkie wygenerowane za pomocą CCM certyfikaty są szyfrowane przy użyciu unikalnego dla każdego urządzenia klucza i mogą być deszyfrowane jedynie z poziomu tego samego urządzenia, zgodnego z ARM TrustZone. Drugim mechanizmem jest TIMA KeyStore. Umożliwia on generowanie i przechowywanie kluczy potrzebnych do szyfrowania danych na potrzeby aplikacji działających w oparciu o KNOX. Ochrona tych kluczy realizowana jest podobnie, jak w przypadku CCM, poprzez opakowywanie ich przez unikalny dla danego urządzenia klucz. Zabezpieczenia te mogą zostać wyłączone, jeśli w wyniku działania Trusted Boot okaże się, że nastąpiła modyfikacja systemu np. przez złośliwe oprogramowanie.

Kolejnym elementem składającym się na ochronę aplikacji w modelu zabezpieczeń Samsung KNOX jest KNOX Container. Ogólnie rzecz biorąc, jest to dodatkowe, całkowicie odseparowane środowisko pracy udostępniane przez Androida udostępniane dla użytkownika. Po jego uruchomieniu, dostajemy więc zupełnie osobny ekran domowy, launcher, zainstalowane aplikacje oraz widżety. Wszelka izolacja polega na tym, że dane czy aplikacje spoza kontenera domyślnie nie są w stanie uzyskać dostępu do tego, co znajdzie się w środku (nie ma możliwości wykorzystania do tego celu wewnętrznych mechanizmów komunikacji międzyprocesowej Androida czy innych metod służących wzajemnym udostępnianiu danych między aplikacjami). Tak samo w drugą stronę – dane pochodzące z kontenera KNOX nie są w stanie (również w domyślnym przypadku) w jakikolwiek sposób nawiązać interakcję z ogólnym środowiskiem Androida). Bardzo ważną cechą takiego odizolowanego kontenera jest możliwość zdalnego zarządzania tym, co tak naprawdę w jego wnętrzu się znajduje za pośrednictwem infrastruktury MDM, o czym szerzej napiszemy przy okazji charakteryzowania biznesowej strony rozwiązania Samsung KNOX.

- « pierwsza

- ‹ poprzednia

- 1

- 2

- 3

- 4

- 5

- 6

- 7

- 8

- 9

- następna ›

- ostatnia »

- SPIS TREŚCI -

- 0 - Samsung KNOX: Mobilna platforma dla bezpieczeństwa danych

- 1 - Omówienie poszczególnych edycji Samsung KNOX

- 2 - Urządzenia wspierające Samsung KNOX

- 3 - Samsung KNOX od strony technicznej

- 4 - Instalacja i konfiguracja aplikacji My KNOX

- 5 - Pierwsze kroki z oprogramowaniem Samsung KNOX

- 6 - Tworzenie konta Samsung i instalacja aplikacji w obszarze KNOX

- 7 - Kilka słów na temat interfejsu WWW

- 8 - Opis kilku niedociągnięć Samsunga KNOX

- 9 - Podsumowanie - czy warto korzystać z Samsung KNOX?

Powiązane publikacje

Łatwe przesyłanie plików między telefonami i komputerami. Bezprzewodowo i za darmo. Oto narzędzie LocalSend

47

GTA 4 w zimowym wydaniu. Instalujemy modyfikacje, zmieniające wygląd Liberty City w grze studia Rockstar Games

20

Przydatne programy do Windows: cz. 3. Wyłączanie zbędnych funkcji Windows, kontrola autostartu i procesów oraz inne

38

Jak szybko synchronizować pliki między różnymi komputerami i smartfonami za darmo? Oto Syncthing

22