Jak zabezpieczyć system Windows bez dodatkowych kosztów

- SPIS TREŚCI -

- 1 - Bezpieczeństwo systemu Windows

- 2 - Windows Defender - Wbudowany antywirus

- 3 - Dodatkowa ochrona przed PNP

- 4 - UAC - Kontrola konta użytkownika

- 5 - Zapora systemu Windows

- 6 - Software Restriction Policies (SRP)

- 7 - AppLocker - Dodatkowa kontrola aplikacji

- 8 - BitLocker - Szyfrowanie dysków

- 9 - EMET – Ochrona przed exploitami

- 10 - Ustawienia prywatności

- 11 - Podsumowanie - Nie zapominajmy o myśleniu

Dodatkowa ochrona przed PNP

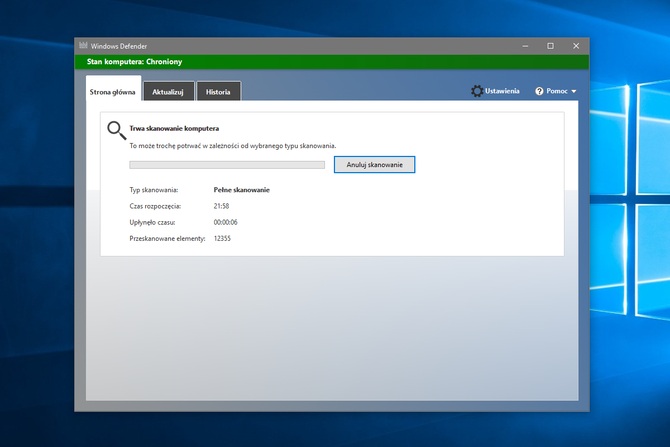

Windows Defender standardowo skanuje nasze dane w poszukiwaniu wirusów, trojanów, exploitów i innych zagrożeń „cięższego kalibru”. Na przełomie listopada i grudnia 2015 roku Microsoft wprowadził nowy, opcjonalny poziom ochrony. Odpowiada on za wykrywanie i usuwanie potencjalnie niechcianych programami (PNP), co umożliwia zabezpieczenie komputerów przed elementami instalującymi się w systemie bez naszej wiedzy. Korporacja informowała wtedy na swoich stronach, że funkcja ta dotyczy jedynie wersji biznesowych systemu Windows, a także odpowiednich aplikacji dla nich przeznaczonych. Jak się jednak okazuje, tego typu ochronę możemy uruchomić również w edycjach konsumenckich. Zdecydowanie warto to zrobić, jej aktywowanie powoduje, że unikamy wielu problemów typowych nawet dla nieco doświadczonych użytkowników.

Czym takim jest potencjalnie niechciane oprogramowanie oznaczane także jako PUP i PUA? Jak sama nazwa wskazuje, nie są to typowe szkodniki. Najczęściej pod takim właśnie określeniem kryją się różnego rodzaju paski narzędziowe, moduły działające w tle i aplikacje, których sami nie chcielibyśmy bez żadnych wyraźnych powodów zainstalować. W wielu przypadkach oprogramowanie tego typu zachowuje się podobnie do wirusów i programów szpiegujących: może analizować, co takiego robimy, a następnie przesyłać to na strony producentów w celu personalizacji reklam. Spowalniają one także pracę systemu, przyczyniają się do zaśmiecenia rejestru systemowego, a nierzadko przeszkadzają w czasie codziennej pracy, wyświetlając na ekranie komunikaty.

Obecnie natrafienie na tego typu aplikacje nie jest niczym trudnym – potencjalnie niechciane aplikacje to biznes, na którym zarabiają zarówno twórcy innych aplikacji, jak i stron internetowych. Są one dołączane do np. instalatorów darmowych aplikacji, aby tym samym przynieść zyski ich twórcom. Korzystają z tego także serwisy umożliwiające szybkie pobieranie aplikacji, jest to bowiem jeden ze sposobów utrzymania rentowności, choć oczywiście uderza w samych użytkowników i wymaga dokładnego sprawdzania, czy do aplikacji nie są dołączane bardzo poważne zagrożenia. Sami użytkownicy często podchodzą do sprawy lekceważąco: nie czytają licencji, wręcz automatycznie akceptują wszystkie pola w instalatorach, co kończy się zainstalowaniem niechcianych programów. Jest to swoista zmora obecnych czasów.

Rzecz jasna programy można pobierać jedynie z oficjalnych witryn producentów (i to właśnie powinniśmy robić), niemniej może się zdarzyć, że zapomnimy o tym, lub otrzymamy pliki z nieznanego źródła. Czasami samo uruchomienie instalatora z tego typu „dodatkiem” powoduje coś na kształt zainfekowania systemu – warto więc bronić się przed PUP. Od jakiegoś czasu ostrzegają nas przed nimi przeglądarki internetowe, Chrome obniża natomiast pozycję witryn, które dopuszczają się dystrybucji tego typu programów-śmieci. Niektóre aplikacje ochronne posiadają moduły za to odpowiedzialne, nie oznacza to jednak, że musimy koniecznie wydawać pieniądze w celu zapewnienia systemowi i jego użytkownikom wyższego poziomu bezpieczeństwa. Wystarczy skorzystać z narzędzia Microsoftu.

Wystarczy zmienić zaawansowane ustawienia w rejestrze, aby zarówno Windows Defender, jak i pakiet Microsoft Security Essentials pobierały i korzystały z dodatkowych sygnatur z nimi związanych. Jak na razie firma nie decydowała się na domyślne włączenie ochrony tego typu, co jest zresztą krokiem nieco dziwnym. W ustawieniach dostępnych z poziomu graficznego interfejsu również nie znajdziemy niczego, co by za nie odpowiadało – najprawdopodobniej potrzeba nieco czasu, aby opcja taka została dodana, możliwe, że znajdzie się w Windows 10 w edycji Redstone. Procedura aktywacji ochrony przed takimi szkodnikami wygląda nieco inaczej w Windows 7/Vista i nowszych wydaniach, prezentujemy więc osobną instrukcję dla obu tych systemów. W obu przypadkach możecie skorzystać ze specjalny plików, które samodzielnie wykonają opisane tu zmiany.

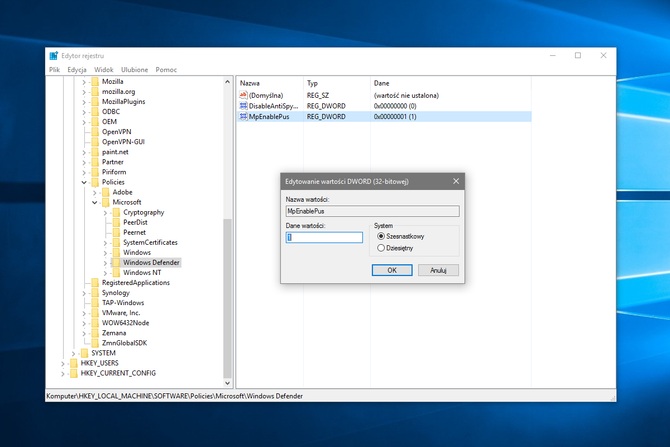

Windows Defender (Windows 8/8.1/10)

- Uruchamiamy edytor rejestru wpisując w menu start „regedit” lub wprowadzając tą nazwę w oknie uruchamiania polecenia (skrót klawiszowy Windows + R).

- Przechodzimy przez kolejne klucze rejestru: HKEY_LOCAL_MACHINE – Software – Policies – Microsoft - Windows Defender.

- Klikamy w bocznym panelu prawym przyciskiem myszy na klucz „Windows Defender” i wybieramy opcję dodawania nowego klucza. Nazywamy go „MpEngine”.

- Przechodzimy do nowego klucza, w polu po prawej stronie naciskamy prawy przycisk myszy i wybieramy opcję dodawania nowej wartości DWORD 32-bitowej, nadajemy jej nazwę „MpEnablePus”.

- Klikamy dwukrotnie na nowej wartości aby edytować jej zawartość. W okienku jakie się pojawi, wprowadzamy wartość równą 1.

- Zamykamy edytor rejestru, uruchamiamy system ponownie.

Pobierz plik modyfikujący rejestr (Windows 8/8.1/10)

Microsoft Security Essentials (Windows Vista/7)

- Uruchamiamy edytor rejestru wpisując w menu start „regedit” lub wprowadzając tą nazwę w oknie uruchamiania polecenia (skrót klawiszowy CTRL + R).

- Przechodzimy przez kolejne klucze rejestru: HKEY_LOCAL_MACHINE – Software – Policies – Microsoft.

- Klikamy w bocznym panelu prawym przyciskiem myszy na klucz „Microsoft” i wybieramy opcję dodawania nowego klucza. Nazywamy go „Microsoft Antimalware”.

- Klikamy w bocznym panelu prawym przyciskiem myszy na utworzony przed chwilą klucz „Microsoft Antimalware” i wybieramy opcję dodawania nowego klucza. Temu nadajemy nazwę „MpEngine”.

- Przechodzimy do nowego klucza, w polu po prawej stronie naciskamy prawy przycisk myszy i wybieramy opcję dodawania nowej wartości DWORD 32-bitowej, nadajemy jej nazwę „MpEnablePus”.

- Klikamy dwukrotnie na nowej wartości aby edytować jej zawartość. W okienku jakie się pojawi, wprowadzamy wartość równą 1.

- Zamykamy edytor rejestru, uruchamiamy system ponownie.

Pobierz plik modyfikujący rejestr (Windows Vista/7)

Po wykonaniu tych czynności wbudowany w system program antywirusowy będzie w stanie wykrywać potencjalnie niechciane aplikacje – dzieje się to przy ściąganiu programów wykonywalnych, próbie ich uruchomienia, a także dostępnie do katalogów tymczasowych. Uwaga! W przypadku wykrycia PUA, Windows Defender będzie reagował w pełni automatycznie i przeniesie wszystkie wykryte zagrożenia do kwarantanny. Zostaniemy o tym powiadomieni odpowiednim komunikatem wyświetlanym na ekranie. Jeżeli usunięty zostanie jakiś bezpieczny plik, możemy go w dowolnym momencie odzyskać. Wystarczy przejść na poprzednią stronę poradnika, gdzie opisywałem dodatkowy ekran konfiguracyjny. Poza tym ochrona jest już aktywna i chroni nasz system przed niechcianymi szkodnikami, które mogą szpiegować i spowalniać działanie komputera.

Operacja aktywacji dodatkowej osłony jest bardzo prosta. Zyski z niej płynące trudno natomiast przecenić: zaawansowani użytkownicy zapewne sprawdzają, co takiego instalują, ale w przypadku tych początkujących i używających komputera w podstawowym stopniu zabieg ten może znacznie zwiększyć bezpieczeństwo. Oferowany przez Microsoft antywirus nie jest aplikacją zapewniającą stuprocentową skuteczność, potrafi jednak wyeliminować wiele popularnych zagrożeń, a po aktywowaniu tej funkcji radzi sobie z tym zadaniem jeszcze lepiej. Zdecydowanie zalecam uruchomienie dodatkowego skanowania w przypadku komputerów, z których korzystają osoby, które raczej nie zwracają uwagi na to, co uruchamiają i nie czytają żadnych licencji wyświetlanych w instalatorach. Warto odnotować, że nie każdy komercyjny pakiet zabezpieczający jest nam w stanie zaoferować ochronę tego typu.

- « pierwsza

- ‹ poprzednia

- 1

- 2

- 3

- 4

- 5

- 6

- 7

- 8

- 9

- …

- następna ›

- ostatnia »

- SPIS TREŚCI -

- 1 - Bezpieczeństwo systemu Windows

- 2 - Windows Defender - Wbudowany antywirus

- 3 - Dodatkowa ochrona przed PNP

- 4 - UAC - Kontrola konta użytkownika

- 5 - Zapora systemu Windows

- 6 - Software Restriction Policies (SRP)

- 7 - AppLocker - Dodatkowa kontrola aplikacji

- 8 - BitLocker - Szyfrowanie dysków

- 9 - EMET – Ochrona przed exploitami

- 10 - Ustawienia prywatności

- 11 - Podsumowanie - Nie zapominajmy o myśleniu

Powiązane publikacje

Linux vs Windows - Który system jest lepszy do gier? Test wydajności AMD Radeon RX 7900 XTX oraz Radeon RX 7600 XT

234

Linux vs Windows - Który system jest lepszy do gier? Test wydajności z udziałem NVIDIA GeForce RTX 4090 i GTX 1660 Ti

183

Jaki menedżer haseł wybrać? Przegląd popularnych narzędzi: 1Password, Bitwarden, Dashlane, KeePassXC oraz Google i Apple

60

Recenzja Windows 11 - Wszystko co należy wiedzieć o najnowszym systemie operacyjnym Microsoftu dla komputerów PC

91