Czy Windows 10 nas szpieguje? Analiza aktywności sieciowej

- SPIS TREŚCI -

- 1 - Czy systemy z rodziny Windows faktycznie nas śledzą?

- 2 - Metodyka pomiarowa

- 3 - Opcje prywatności w Windows 8.1 i 10

- 4 - Analiza ruchu sieciowego podczas instalacji systemów

- 5 - Analiza ruchu sieciowego podczas startu systemu

- 6 - Analiza ruchu sieciowego podczas normalnej pracy systemu – opcje domyślne

- 7 - Analiza nocnego ruchu sieciowego - ustawienia domyślne

- 8 - Analiza ruchu sieciowego podczas normalnej i nocnej pracy systemu – opcje prywatności OFF

- 9 - Podsumowanie

Analiza ruchu sieciowego podczas startu systemu

Uruchamiając system operacyjny właściwie każdy z nas życzy sobie, by nastąpiło to przede wszystkim szybko i bez jakichkolwiek przykrych niespodzianek. Nikt w zasadzie nie spodziewa się, jak to również w przypadku instalacji, że system będzie ucinał sobie miłe pogawędki z serwerami producenta (oby tylko...). Wydawać by się mogło, że wciśnięcie przycisku Power na obudowie komputera jednoznacznie wiąże się z takimi operacjami, jak test POST, odczytywanie bootsektora czy też ładowanie plików systemowych. Czy aby na pewno? Sprawdźmy zatem, co piszczy w przechwyconych w tym czasie pakietach.

Windows 7

Tu w zasadzie sytuacja jest klarowna i nie skłamiemy mówiąc, że system Windows nie nawiązuje jakichkolwiek połączeń sieciowych z serwerami Microsoftu.

Windows 8.1

Odświeżona ósemka zrobiła się już nieco bardziej gadatliwa. Podczas startu wysyłane jest żądanie DNS o adres IP znanego już nam serwera z plikiem ncsi.txt, ale nie tylko. Kolejnym z nich, po którym następuje już właściwe połączenie TCP, jest serwer pl-pl.appex-rf.msn.com (adres: 2.18.213.130 oraz alternatywny: 2.18.213.122). Domena ta jest znów powiązana z Akamai (rekord CNAME a1856.g2.akamai.net), a system żąda od serwisu tajemniczego pliku Home.xml. Zamiast niego do systemu dociera plik Today.xml, powiązany z osławionymi kafelkami (a dokładniej z Wiadomościami) - pełen zrzut ruchu na rysunku poniżej. Nie mogło oczywiście zabraknąć stosownego żądania do pobrania aktualnej prognozy pogody.

Co ciekawe, podczas uruchamiania systemu Windows nie następuje jakakolwiek komunikacja szyfrowana za pośrednictwem TLS (pominęliśmy logowanie na konto internetowe).

Windows 10

Najbardziej skorym do wymiany informacji z serwerami powiązanymi, bardziej lub mniej, z Microsoftem jest oczywiście nasz dzisiejszy główny obiekt badań, a więc system Windows 10. Oprócz standardu (a więc usługa ncsi), następuje przetłumaczenie na adres IP domeny go.microsoft.com. W odpowiedzi serwer DNS przesyła adres 23.201.184.227 wraz z rekordem CNAME e11290.g.akamaiedge.net. Pod ten adres wędruje żądanie HTTP, tym razem typu POST z plikiem XML.

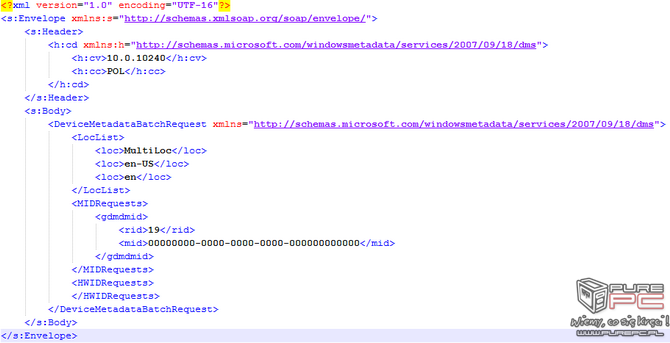

Co dalej? Ciekawiej, gdyż następny adres IP o jaki prosi serwer DNS system Windows jest dmd.metaservices.microsoft.com. Komunikacja odbywa się za pośrednictwem SOAP (do usługi /dms/metadata.svc), zatem można podejrzewać, że w wiadomości wysyłane mogą być pewne dane o naszej maszynie, ale z drugiej strony:

Trudno jest jednak coś konkretnego wywnioskować z powyższego obrazka, jeśli chodzi o treść komunikatu. Pozornie to wszystko wygląda zupełnie bezpiecznie (informacje dotyczące aktywnych języków w systemie), bez potencjalnego narażenia naszej prywatności na szwank.

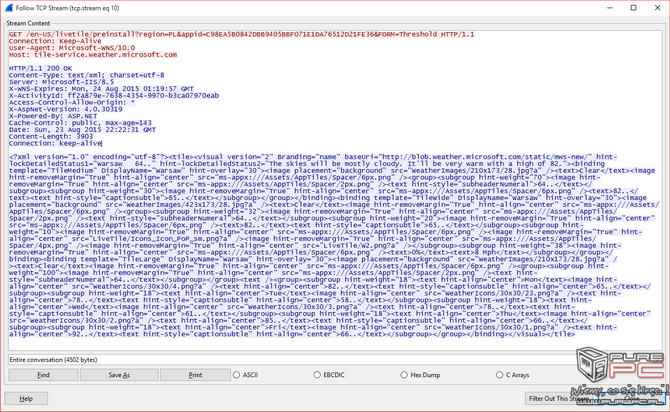

Takich połączeń jest jednak znacznie więcej, choć nie wszystkie służą do wysyłania metadanych. Komunikaty te mają również tendencję do powtarzania się. Już co prawda nie za pomocą SOAP, ale zwykłym GETem pobierane są informacje o kafelkach, jak np. o pogodzie (spod adresu tile-service.weather.microsoft.com - 23.38.70.135). Dalej mamy już TLSa, za pośrednictwem którego zostaje nawiązana i utrzymana wymiana jakichś danych z www.bing.com - 204.79.197.200. Ten sam mechanizm wykorzystany został przez Microsoft do sprawdzania ważności licencji i stanu aktywacji, choć dzieje się to pod innym adresem (licensing.md.mp.microsoft.com - 65.52.108.33, activation-v2.sls.microsoft.com - 65.52.98.233).

Podejrzanie wygląda nawiązywanie połączenia z serwerem 207.46.7.252, pod którym mieści się domena ssw.live.com, a nazwa hostowanej .NETowej usługi to UploadData.aspx. Co na końcu? Jakże by mogło być inaczej, jeśli nie telemetria. Tak, to ten v10.vortex-win.data.microsoft.com, o którym już wspominaliśmy. Dalej komunikacja wiedzie już przez TLS, stąd też nie mieliśmy możliwości odczytać zawartości tychże pakietów.

- « pierwsza

- ‹ poprzednia

- 1

- 2

- 3

- 4

- 5

- 6

- 7

- 8

- 9

- następna ›

- ostatnia »

- SPIS TREŚCI -

- 1 - Czy systemy z rodziny Windows faktycznie nas śledzą?

- 2 - Metodyka pomiarowa

- 3 - Opcje prywatności w Windows 8.1 i 10

- 4 - Analiza ruchu sieciowego podczas instalacji systemów

- 5 - Analiza ruchu sieciowego podczas startu systemu

- 6 - Analiza ruchu sieciowego podczas normalnej pracy systemu – opcje domyślne

- 7 - Analiza nocnego ruchu sieciowego - ustawienia domyślne

- 8 - Analiza ruchu sieciowego podczas normalnej i nocnej pracy systemu – opcje prywatności OFF

- 9 - Podsumowanie

Powiązane publikacje

Linux vs Windows - Który system jest lepszy do gier? Test wydajności AMD Radeon RX 7900 XTX oraz Radeon RX 7600 XT

225

Linux vs Windows - Który system jest lepszy do gier? Test wydajności z udziałem NVIDIA GeForce RTX 4090 i GTX 1660 Ti

183

Jaki menedżer haseł wybrać? Przegląd popularnych narzędzi: 1Password, Bitwarden, Dashlane, KeePassXC oraz Google i Apple

60

Recenzja Windows 11 - Wszystko co należy wiedzieć o najnowszym systemie operacyjnym Microsoftu dla komputerów PC

91