Czy Windows 10 nas szpieguje? Analiza aktywności sieciowej

- SPIS TREŚCI -

- 1 - Czy systemy z rodziny Windows faktycznie nas śledzą?

- 2 - Metodyka pomiarowa

- 3 - Opcje prywatności w Windows 8.1 i 10

- 4 - Analiza ruchu sieciowego podczas instalacji systemów

- 5 - Analiza ruchu sieciowego podczas startu systemu

- 6 - Analiza ruchu sieciowego podczas normalnej pracy systemu – opcje domyślne

- 7 - Analiza nocnego ruchu sieciowego - ustawienia domyślne

- 8 - Analiza ruchu sieciowego podczas normalnej i nocnej pracy systemu – opcje prywatności OFF

- 9 - Podsumowanie

Analiza nocnego ruchu sieciowego - ustawienia domyślne

W nocy, kiedy to ludzie zazwyczaj śpią, systemy komputerowe zajmują się wykonywaniem kopii zapasowych, instalowaniem aktualizacji oraz wysyłaniem raportów utworzonych w ciągu dnia. W trakcie wykonywania testów każdy z systemów operacyjnych został włączony na noc i była analizowana jego aktywność sieciowa. W ten sposób sprawdziliśmy, czy oprogramowanie firmy Microsoft łączy się z serwerami korporacyjnymi i jeżeli tak, to jakie dane wysyła oraz gdzie.

Windows 7

Windows 7 to ostatni system, który nie jest tak mocno zintegrowany z internetowymi usługami giganta, więc teoretycznie powinien być mniej aktywniejszy przez sieć. Po części też tak jest - w tym systemie nie znajdziemy żadnych połączeń pochodzących od procesu Explorer.exe oraz od aplikacji OneDrive.exe, ponieważ jej najzwyczajniej na świecie nie ma. Oczywiście można ją zainstalować jako komponent opcjonalny, ale nie jest on wymagany. Tak samo, Windows 7 nie oferuje kont online, więc nasza prywatność pod tym systemem powinna być bezpieczniejsza. Sprawdźmy zatem, czy jest to prawda.

Windows 7 posiada bardzo dużo połączeń dotyczących certyfikatów. Przykładowe żądanie GET odnośnie certyfikaty wygląda następująco:

GET /pki/crl/products/WinPCA.crl HTTP/1.1..Connection: Keep-Alive..Accept: */*..User-Agent: Microsoft-CryptoAPI/6.1..Host: crl.microsoft.com....

Po czym serwer o adresie IP 23.3.90.178 odsyła następującą odpowiedź:

Po pobraniu odpowiedniego pliku z certyfikatem prawdopodobnie następuje jego weryfikacja, ponieważ w tym momencie następuje połączenie z serwerem validation.sls.microsoft.com.nsatc.net po czym następuje transmisja szyfrowana. Po drodze pojawia się również komunikacja z serwerem e11290.g.akamaiedge.net należącym do Akamai Technologies, lecz nieszyfrowana. Należy wspomnieć, że żądań odnośnie certyfikatów jest naprawdę bardzo dużo.

W systemie Windows 7 jest bardzo dużo szyfrowanych połączeń. Pierwsze z nich występuje w przypadku następujących adresów IP:

- 66.119.144.157

- 64.212.230.14

- 92.123.155.154

- 65.55.163.222

- 191.234.72.186

- 134.170.51.190

- 65.55.163.221

Komunikacja z wyżej wymienionymi adresami IP z małymi przerwami trwa całą noc.

Kolejna zaszyfrowana komunikacja odbywa się z następującymi serwerami:

- vortex-db5.metron.live.com.nsatc.net

- onesettings-db5.metron.live.com.nsatc.net

Serwer vortex jest na już doskonale znany, ponieważ pojawiał się również w przypadku dziennej aktywności systemów Windows i wygląda na to, że telemetria jest również aktywna w nocy. Drugi serwer onesettings sugeruje, że odpowiada za synchronizację danych, jednak Windows 7 w żaden sposób nie był tak mocno sparowany z chmurowymi usługami giganta z Redmond.

Zauważyliśmy jeden ciekawy przypadek. Windows 7 nawiązał połączenie z serwerem e11290.g.akamaiedge.net po czym nastąpiło żądanie GET:

GET /fwlink/?LinkID=618339 HTTP/1.1..Cache-Control: no-cache..Connection: Keep-Alive..Pragma: no-cache..Accept: text/*..User-Agent: WicaAgent..Host: go.microsoft.com....

Nie wahając się wpisaliśmy w przeglądarce adres go.microsoft.com/fwlink/?LinkID=618339 po czym przeglądarka rozpoczęła pobieranie pliku o nazwie 2015_08_28_08_31_x64.cab. Jest to archiwum, które można jedynie rozpakować, jednak w środku nie znajdziemy żadnego pliku instalacyjnego - w środku znajdziemy trzy pliki z rozszerzeniami ini, xml oraz sdb.

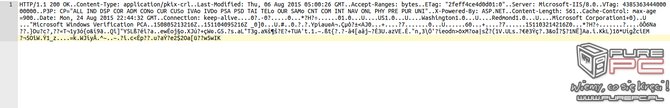

Na wcześniej wspomniane żądanie GET uzyskujemy odpowiedź:

Widoczny link na powyższym screenie również powoduje pobranie pliku .cab, który również nie posiada pliku instalacyjnego.

To nie koniec - pojawiają się jeszcze następujące żądanie GET dotyczące plików .cab

GET /fwlink/?LinkId=544713 HTTP/1.1..Cache-Control: no-cache..Connection: Keep-Alive..Pragma: no-cache..Accept: text/*..User-Agent: WicaAgent..Host: go.microsoft.com....

Jak już wspomnieliśmy, pobranych plików .cab nie da się zainstalować w standardowy sposób - bardzo możliwe, że są te jakieś składniki bardziej złożonej poprawki.

Windows 8.1

Windows 8.1 to pierwszy system operacyjny firmy Microsoft, który doczekał się mocnej integracji z usługami chmurowymi. Ósemka nie tylko oferuje sparowanie naszego komputera z kontem Microsoft Account, ale i synchronizację ustawień pomiędzy maszynami jak i zainstalowanych aplikacji. Zobaczymy jak Windows 8.1 zachowuje się w nocy.

Zaczynamy z grubej rury - nieznany proces około północy na samym początku połączy ł się z serwerem o adresie IP 94.254.121.251 po czym nastąpiła komunikacja z:

sqm.telemetry.microsoft.com.nstac.net

Transmisja danych jak zwykle w tym przypadku prowadzona jest z użyciem protokołu TLS, czyli w żaden sposób nie możemy zajrzeć do środka pakietów. Sama jednak nazwa serwera sugeruje, że w tym miejscu składowane są dane odnośnie ustawień naszego komputera i tu następuje ich synchronizacja z kontem internetowym Microsoft. Komunikacja nie trwa jednak całą noc - odbywa się mniej więcej przez godzinę, po czym zostaje przerwana.

Proces explorer.exe pośredniczy w wymienia informacji z aplikacjami działającymi w trybie Modern UI, co z jednej strony nie powinno dziwić, a z drugiej zaś zastanawia. Proces explorer.exe odpowiada za powłokę Aero, więc teoretycznie nie powinien mieć wcale styczności z odrębnym środowiskiem Modern. Przejdźmy jednak do konkretów. W systemie Windows 8.1 domyślnie instalowane są takie aplikacje jak Wiadomości, Zdrowie, Sport i te aplikacje poprzez proces explorer.exe rozmawiają z serwerem o adresie IP 90.84.59.49.

Na samym początku pada żądanie GET o następującej zawartości:

GET /Market.svc/AppTileV2?symbols=&contentType=-1&tileType=0&locale=pl-PL HTTP/1.1..User-Agent: Microsoft-WNS/6.3..Host: finance.services.appex.bing.com..Cache-Control: no-cache....

Po czym serwer udziela następującej odpowiedzi:

Wygląda na to, że z podanego wyżej serwera aplikacje takie jak Sport, Wiadomości i inne pobierają aktualne "newsy", które następnie prezentowane są z wyżej wymienionych aplikacji. Explorer.exe na te same tematy rozmawia również z następującymi serwerami:

- 2.18.213.122

- e7070.g.akameiedge.net

Z którymi to również wymieniane są podobne informacje. Explorer.exe ma jednak swoje za uszami, ponieważ szyfrowana komunikacja również tu występuje. Oto one:

- DB5SCH101100840.wns.windows.com

- watson.telemetry.microsoft.com.nsatc.net

- db5wns1.wns.windows.com

Drugi raz pojawia się telemetria.

Najbardziej aktywnym procesem jest LiveComm.exe i podejrzewamy, że jest on odpowiedzialny za synchronizację kontaktów, kalendarzy oraz poczty z zewnętrznymi serwerami. Dlaczego tak twierdzimy? Proces bardzo często rozmawia z serwerem snt405-m.hotmail.com oraz sn149ds.mail.services.live.com przy pomocy protokołu TLS a serwer wskazuje, że jest odpowiedzialny za pocztę. Stąd też nasze podejrzenia. Proces LiveComm.exe łączy się przy pomocy szyfrowanego protokołu również z takimi adresami IP:

- 65.55.183.182

- 157.55.43.21

- 157.56.19.86

Które zostały zarejestrowane na firmę Microsoft.

Przyjrzyjmy się teraz procesowi SkyDrive.exeodpowiedzialnym za synchronizację plików pomiędzy naszym komputerem osobistym, a dyskiem w chmurze. Zaznaczamy, że w nie dodawaliśmy żadnych dokumentów na nim, także aplikacja kliencka nie musiała synchronizować żądnych danych. Proces wysyła żądanie Request o następującej zawartości:

POST /UploadData.aspx HTTP/1.1..Connection: Keep-Alive..User-Agent: MSDW..Content-Length: 13686..Host: ds.ssw.live.com....

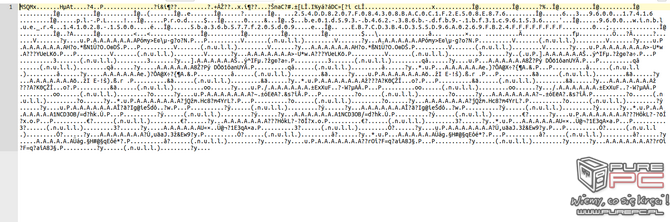

Do serwera ssw.live.com.nstatc.net. Następnie pojawia się żądanie HTTP Payload, URL: /UploadData.aspx a w pakiecie widzimy praktycznie same krzaczki:

Nie mamy bladego pojęcia jak takie coś interpretować. Tego typu pakiety pojawiają się bardzo często oraz występują także w procesie Settings.SyncHost.exe. Sama zaś aktywność tego procesu oceniamy na bardzo niską.

Windows 10

W przypadku systemu Windows 7 program Microsoft Network Monitor wyświetlał większość procesów jako nieznane. Jego następca, czyli Windows 8.1 bez problemu zdradzał się jakie procesy się komunikują, a jak to wygląda w przypadku systemu Windows 10? W przypadku najnowszego oprogramowania nazwy procesów są dostępne, pojawiają się oczywiście procesy zatytułowane Unavailable ale to, co rzuca się w oczy to ich ilość. Jak na Windows 10, który posiada opinię najbardziej inwigilowanego systemu na świecie jest ich bardzo mało. Windows 10 w nocy pod kątem procesów jest bardzo mało aktywny.

Pierwszym aktywnym procesem w nocy jest OneDrive.exe - aplikacja kliencka odpowiedzialna za synchronizacje plików pomiędzy naszym komputerem a chmurą OneDrive. Proces łączy się domeną ssw.live.com.nsatc.net do którego proces wysyła Request POST /UploadData.apsx:

POST /UploadData.aspx HTTP/1.1..Connection: Keep-Alive..User-Agent: MSDW..Content-Length: 1176..Host: ssw.live.com....

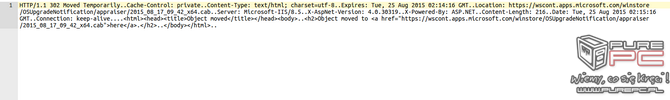

Po czym od serwera uzyskiwana jest następująca odpowiedź:

HTTP/1.1 200 OK..Cache-Control: private..Content-Length: 0..Server: Microsoft-IIS/7.5..X-AspNet-Version: 4.0.30319..X-Powered-By: ASP.NET..Date: Tue, 25 Aug 2015 22:45:05 GMT....

Nim jednak nasz komputer uzyska odpowiedź od serwera przesyłany jest jeden pakiet, który wygląda następująco:

Są to nierozpoznane dane binarne i nie wiadomo co było tutaj przesyłane. Sama aktywność procesu OneDrive.exe nie jest duża.

Drugi szczególnie rozmowny proces to Explorer.exe i z tym procesem dzieją się bardzo dziwne rzeczy, które zaczęły nas nie tyle przerażać, co poważnie zastanawiać. W aplikacje domyślnie zainstalowane są takie programy jak Wiadomości, Finanse, Sport czy Pogoda, które wyświetlają wydarzenia ze świata. W zebranych przez nas logach zauważyliśmy, że te aplikacje komunikują się z procesem Explorer.exe co nie jest niczym dziwnym - jest to przecież proces odpowiedzialny za powłokę systemu Windows. Interesująca jest jednak komunikacja - taka aplikacja jak chociażby Pogada powinna pobierać najnowszą prognozę pogody z serwerów firmy Microsoft, tymczasem po raz kolejny pojawia się firma AKAMAI Technologies. Od serwera e7070.g.akameiedge.net do naszego komputera przyszła komunikacja HTTP Payload, URL: /pl-pl/livetitle/preinstall z której możemy wyczytać, iż:

Warszawa, 13 C. Będzie słonecznie, Będzie ciepło, maksymalna temperatura sięgnie 25.

Inny przykład:

Pijany ze szczęścia zapłacił za taksówkę złotym medalem?

Kolejny:

Spadki na giełdzie w Chinach można było przewidzieć.

Jak zaś wygląda sama komunikacja? Nasz komputer pod adres IP 2.18.213.113 wysyła następujące żądanie:

GET /singletile/summary/alias/experiencebyname/today?market=pl-PL&tenant=amp&vertical=news HTTP/1.1..Connection: Keep-Alive..User-Agent: Microsoft-WNS/10.0..Host: cdn.content.prod.cms.msn.com....

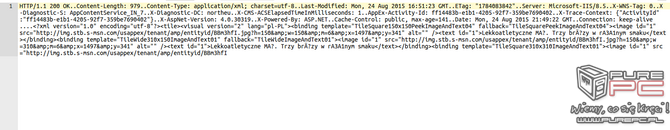

Po czym odpowiedź wygląda następująco:

Jak widzimy, żądanie kierowane jest pod IP AKAMAI Technologies, ale w polu Host (inaczej oprogramowanie) widnieje cdn.content.prod.cms.msn.com. Można zatem wysnuć 3 wnioski:

- AKAMAI na swoich serwerach hostuje oprogramowanie firmy Microsoft

- Po otrzymaniu odpowiedniego żądania serwer przekierowuje na serwer stricte należący do firmy Microsoft

- Jest w pewnym sensie pośrednikiem dla firmy Microsoft.

Tego typu żądania przesyłane są przez całą noc i wykonywane jest to zapewne po to, aby nasz komputer był na bieżąco z tym, co się dzieje na świecie, w sporcie i w pogodzie.

Windows 10 bardzo dużo w nocy rozmawia z takimi serwerami jak:

- vortex-db5.metron.live.com.nsatc.net

- onesettings-db5.metron.live.com.nsatc.net

Cała komunikacja odbywa się z użyciem protokołu TLS więc ciężko w tej sytuacji znaleźć ciekawych informacji z wnętrza przesyłanych pakietów. Komunikacja, co ciekawe jest utrzymywana przez całą noc. Podobną szyfrowaną komunikację utrzymuje proces OnHub.exe z serwerem prod-w.nexus.live.com.akadns.net lecz komunikacja trwa dosłownie kilka sekund. To jednak nie koniec szyfrowanej komunikacji. Kolejny nieznany proces przez około dwie minuty komunikuje się z serwerem... spyneteurope.microsoft.akadns.net. Cały ruch jak już wspomnieliśmy jest oczywiście szyfrowany. Ostatni serwer, z którym wykonywany jest zaszyfrowany ruch to onesettings-db5.metron.live.com.nsatc.net. Bardzo możliwe, że tutaj lądują ustawienia naszego komputera i z tym serwerem wykonywana jest ich synchronizacja.

- « pierwsza

- ‹ poprzednia

- 1

- 2

- 3

- 4

- 5

- 6

- 7

- 8

- 9

- następna ›

- ostatnia »

- SPIS TREŚCI -

- 1 - Czy systemy z rodziny Windows faktycznie nas śledzą?

- 2 - Metodyka pomiarowa

- 3 - Opcje prywatności w Windows 8.1 i 10

- 4 - Analiza ruchu sieciowego podczas instalacji systemów

- 5 - Analiza ruchu sieciowego podczas startu systemu

- 6 - Analiza ruchu sieciowego podczas normalnej pracy systemu – opcje domyślne

- 7 - Analiza nocnego ruchu sieciowego - ustawienia domyślne

- 8 - Analiza ruchu sieciowego podczas normalnej i nocnej pracy systemu – opcje prywatności OFF

- 9 - Podsumowanie

Powiązane publikacje

Linux vs Windows - Który system jest lepszy do gier? Test wydajności AMD Radeon RX 7900 XTX oraz Radeon RX 7600 XT

257

Linux vs Windows - Który system jest lepszy do gier? Test wydajności z udziałem NVIDIA GeForce RTX 4090 i GTX 1660 Ti

183

Jaki menedżer haseł wybrać? Przegląd popularnych narzędzi: 1Password, Bitwarden, Dashlane, KeePassXC oraz Google i Apple

60

Recenzja Windows 11 - Wszystko co należy wiedzieć o najnowszym systemie operacyjnym Microsoftu dla komputerów PC

91